¶ Configure ton login Azure Active Directory

Clique sur portal.azure.com.

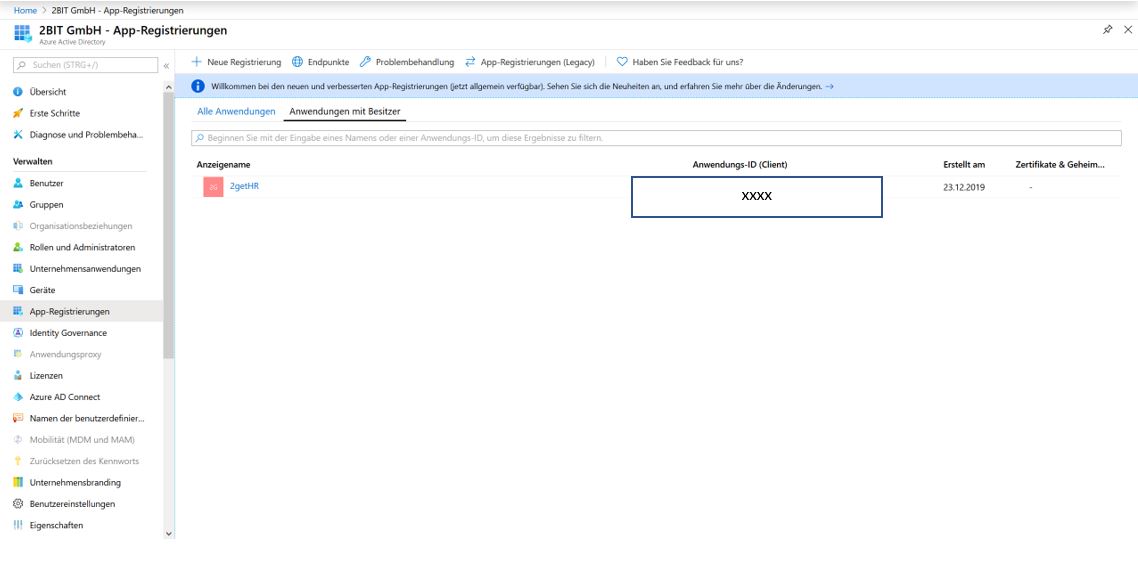

Sélectionne là dans les “Services Azure” “Azure Active Directory” et navigue ensuite à gauche dans la navigation sur “Enregistrements App”.

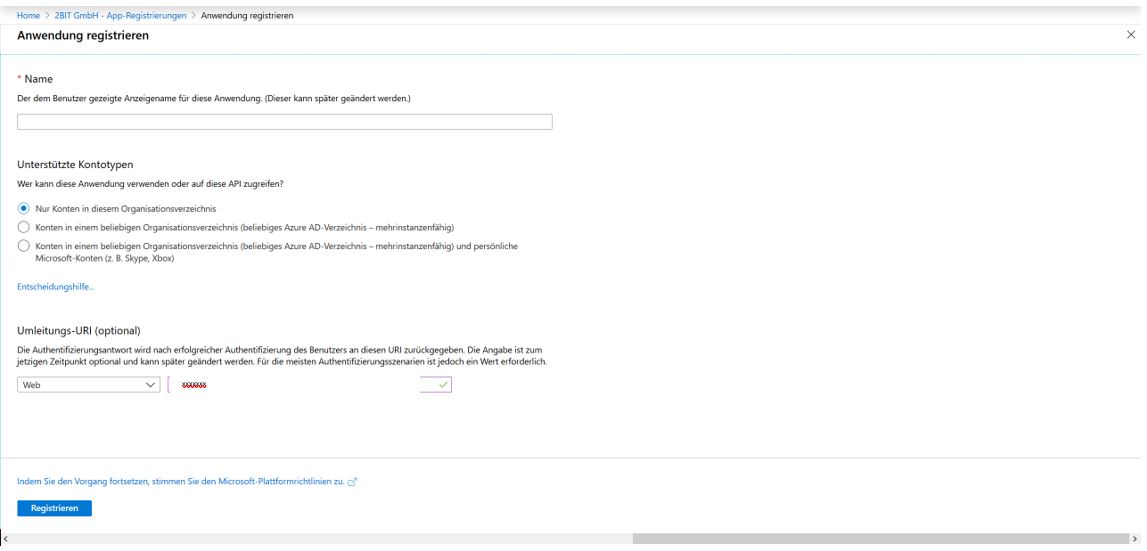

Crée un nouvel enregistrement d’application en cliquant sur “Nouvel enregistrement” en haut à gauche. Choisis un nom et laisse “Uniquement les comptes dans ce répertoire d’organisation (uniquement Default Directory - mandant unique)” comme type de compte.

Pour l’URI de redirection, choisis https://app.2gethr.ch/api/AzureAdAuth/Authenticate.

Une fois que tu as terminé, clique sur “Enregistrer”.

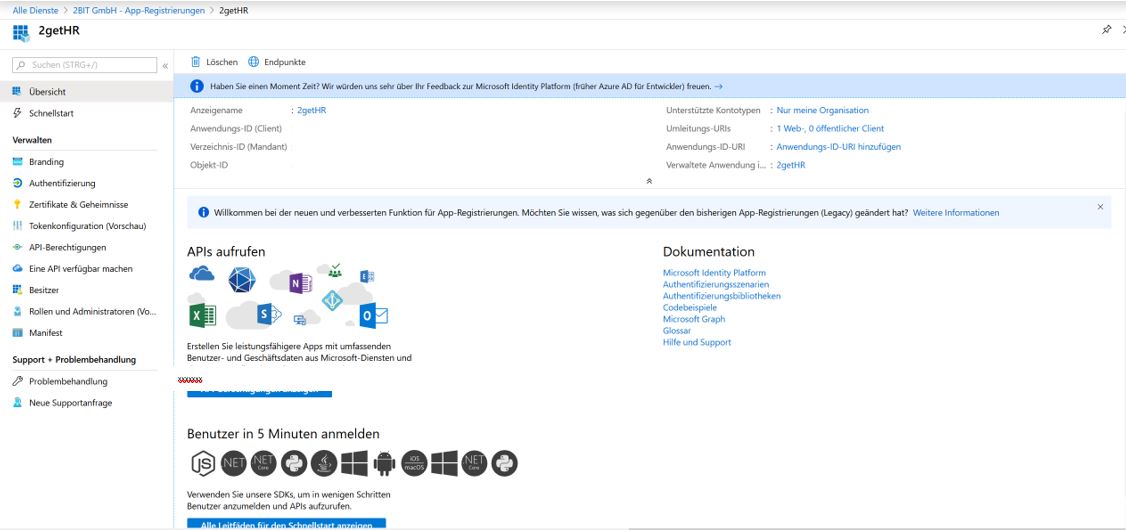

Copie l’“ID application (client)” et l’“ID répertoire (mandant)” du portail Azure dans les paramètres 2getHR.

Clique ensuite sur le nom de ton application (à côté du label “Nom d’affichage”).

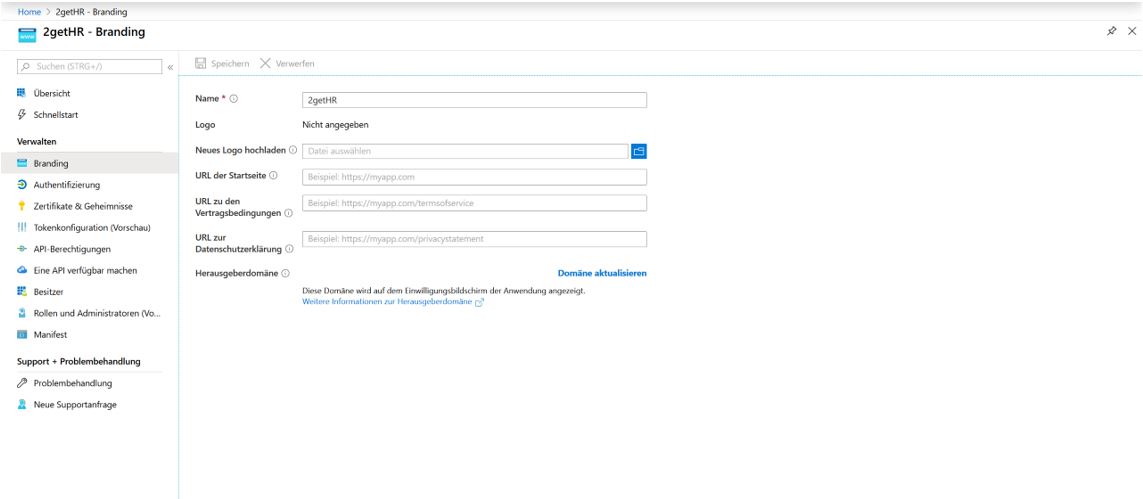

Copie le “domaine éditeur” dans les 2getHR Settings. Clique ensuite sur “Autorisations API” dans le menu de navigation sur la gauche.

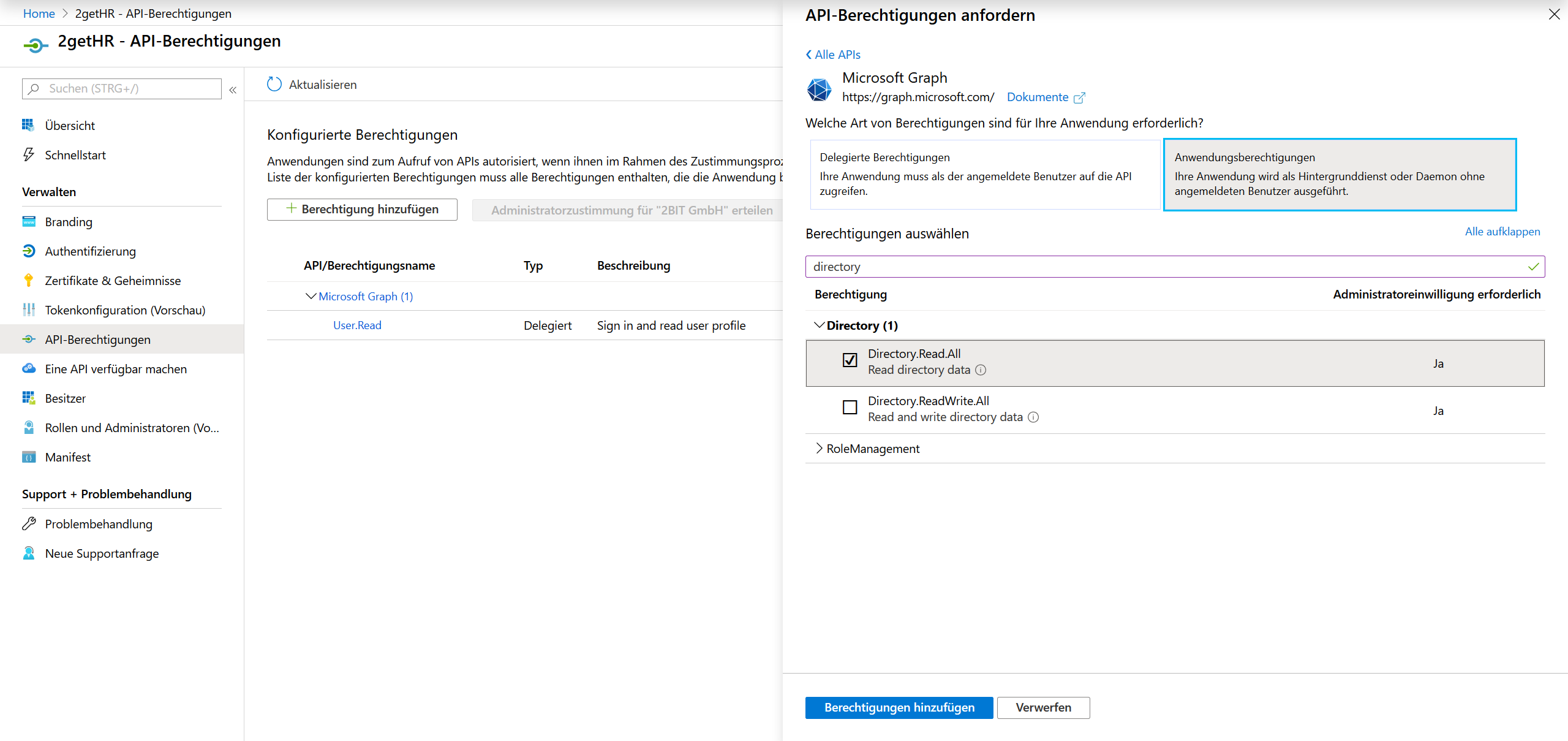

Clique sur “Ajouter une autorisation”. Dans la boîte de dialogue qui s’ouvre, choisis la section “Microsoft Graph” et clique sur “Autorisations d’application”.

Sous “Sélectionner les autorisations”, cherche ensuite “directory” et coche la case “Directory.Read.All”. Ensuite, clique sur “Ajouter une autorisation”.

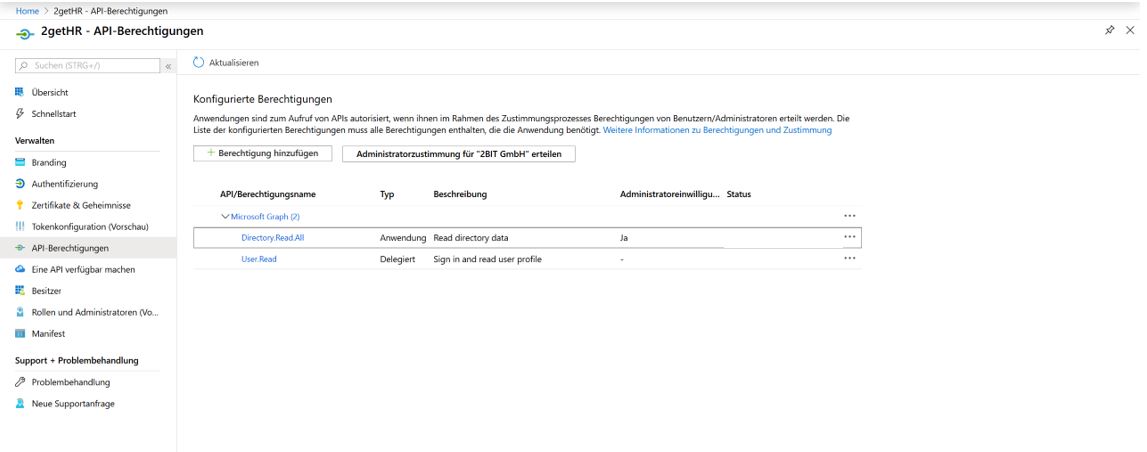

Clique sur “Donner l’autorisation d’administrateur pour “2BIT GmbH””. Clique ensuite sur “Certificats et secrets” dans le menu de navigation à gauche.

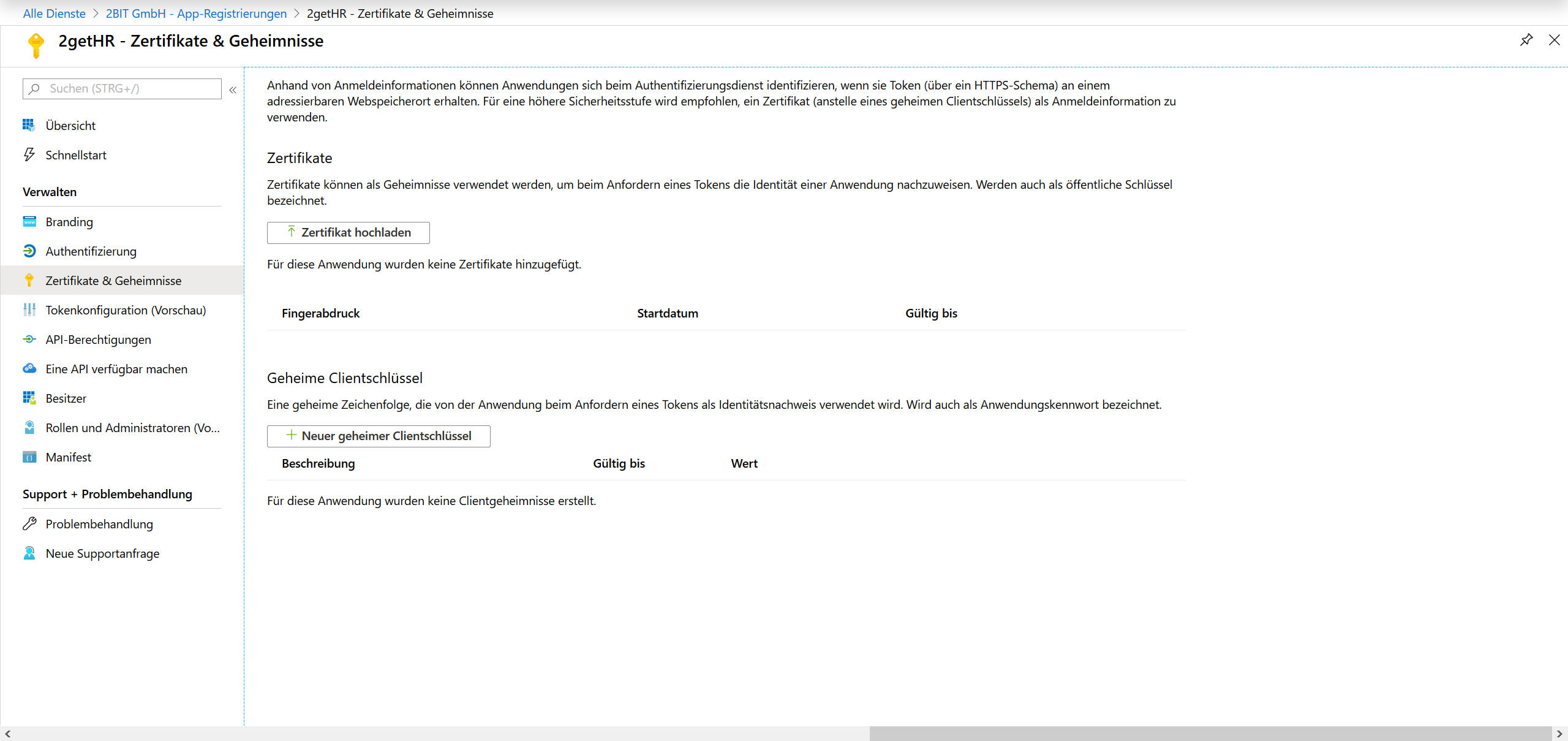

Clique sur “Nouvelle clé client secrète”. Dans la boîte de dialogue, saisissez une “description” de votre choix et sélectionnez “Jamais” pour “Valable jusqu’à”.

Ensuite, copie la clé client secrète générée dans les 2getHR Settings. Tu as maintenant rempli tous les champs nécessaires dans les paramètres 2getHR ADAL et tu peux enregistrer.

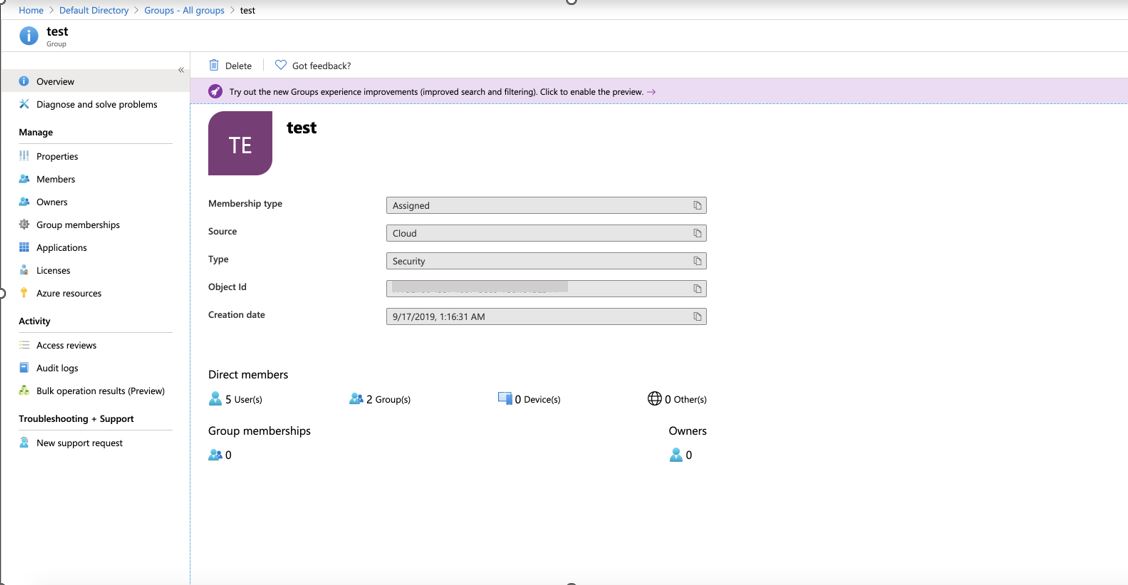

Si tu veux mettre le login Azure à disposition d’un groupe spécifique et non de tous les utilisateurs Azure, tu dois recopier cet ID d’objet de groupe dans les paramètres 2getHR.